काठमाडौँ । सामाजिक सञ्जालमा फोटो तथा भिडिओ बनाएर पोसाकको दुरुपयोग गरेको भन्दै १६६ जना सशस्त्र प्रहरी कारबाहीमा परेका छन् । पछिल्लो दुई वर्षको समय अवधिमा सशस्त्र प्रहरी बलले यस्तो कारबाही गरेको सह-प्रवक्ता तथा डीएसपी शैलेन्द्र थापाले बताए ।

उनका अनुसार विशेषगरी टिकटकमा पोसाक लगाएर तथा पेस्तोल देखाएर भिडिओ बनाउने प्रहरीहरू विभागीय कारबाहीमा परेका छन् । त्यस बाहेक फेसबुक, मेसेन्जर, ट्वीटर (एक्स), इन्स्टाग्राम, टिकटक, युट्युब, इमो, विच्याट लगायतका सामाजिक सञ्जालमा त्यस्ता फोटो/भिडिओ अपलोड गर्ने प्रहरीहरू पनि कारबाहीमा परेका छन् ।

सशस्त्र प्रहरी बलमा कुनै पनि पोसाक प्रयोग गरेर सामाजिक सञ्जालमा फोटो भिडिओ राख्न नपाउने नियम रहेको उनले बताए । उक्त नियम विपरीतमा गतिविधि गर्ने कर्मचारीहरूलाई सशस्त्र प्रहरी बलले कारबाही गर्दै आएको छ।

सशस्त्र प्रहरीले सामाजिक सञ्जालमा गर्ने व्यवहारका बारेमा आन्तरिक अनुगमन गर्न सामाजिक सञ्जाल अनुगमन शाखा समेत खडा गरेको छ । उनले भने, “केन्द्रमा रहेको यो शाखाले सामाजिक सञ्जालहरूको अनुगमन गरिरहेको हुन्छ । टिकटकमा भिडिओ बनाउन पोसाक र हतियारको बढी दुरुपयोग भइरहेको पाइएको छ । सङ्गठनको पोसाक प्रयोग गरेर र कर्मचारीले त हतियारसहित नै टिकटक बनाएर अपलोड गरेको देखियो । यसरी नीति नियम विपरीत काम गर्नेलाई विभागीय कारबाही गरेका हौँ ।”

कारबाहीमा पर्नेमा सशस्त्र प्रहरी नायब निरीक्षक १२ जना, सहायक निरीक्षक ६ जना, वरिष्ठ हवलदार ९ जना, हवलदार ५ जना, सहायक हवलदार १० जना, जवान १२१ जना र परिचर ३ जना रहेका छन् । उनीहरूलाई नसिहत, बढुवा रोक्का, चेतावनी, सचेत, ध्यानाकर्षण र मौखिक सम्झाई बुझाई गरिएको छ । त्यसमध्ये १ सय १८ जनालाई नसिहत दिइएको छ ।

त्यस्तै प्रहरी सङ्गठनको बारेमा आएका समाचारमा नकारात्मक कमेन्ट गर्ने प्रहरीलाई समेत कारबाही गर्दै आइएको उनले बताए ।

पछिल्लो अध्यावधिक: बैशाख २३, २०८२ १९:३९

सामाग्री श्रोत :

टेक पाना

काठमाडौं– नेपाली कांग्रेसका सभापति शेर बहादुर देउवाले नेपाल राष्ट्र बैंकको गभर्नरको भागवण्डा मिलिसकेको खुलासा गरेका छन् ।

नेपाली कांग्रेस आर्थिक नीति तथा योजना विभागद्वारा मंगलबार पार्टी कार्यालय सानेपामा भएको कार्यक्रममा बोल्दै देउवाले गभर्नर कांग्रेसले पाउने बताएका हुन् ।

गभर्नरबारे गठबन्धनमा कुनै समस्या नरहेको बताउँदै देउवाले भने, ‘राष्ट्र बैंकको गभर्नरबारे ओलीजीले ल्याएको समस्या होइन । राष्ट्र बैंकभित्रै आएको समस्या हो । उहाँ कांग्रेसलाई दिने पक्षमा हुनुहुन्छ ।’

राष्ट्र बैंकको गभर्नर नियुक्तिमा भइरहेको ढिलाइ प्रधानमन्त्री ओलीका कारण नभएको उनले स्पष्ट पारेका छन् ।

गभर्नर बन्ने दौडमा रहेका राष्ट्र बैंकका कार्यकारी निर्देशक डा. गुणाकर भट्टले पदबाट राजीनामा दिएका छन् । उनको राजीनामा कामु गभर्नर निलम ढुङ्गानाले स्वीकृत गरिदिएकी छैनन् । जसले गर्दा गभर्नर नियुक्तिमा ढिलाइ भएको देउवाले सङ्केत गरेका छन् ।

गभर्नर बन्नका लागि भट्टले कांग्रेसबाट लबिङ गरिरहेको चर्चा छ । उनको राजीनामा स्वीकृत नगरेकी कामु गभर्नर ढुङ्गाना पनि गभर्नरको ‘रेस’मा रहेको चर्चा छ ।

गएको चैत २४ गतेदेखि नेपाल राष्ट्र बैंक गभर्नर विहीन छ । कामुको भरमा राष्ट्र बैंकको कामकाज भइरहेको छ ।

नेपाललाइभमा प्रकाशित सामग्रीबारे कुनै गुनासो,

सूचना तथा सुझाव भए हामीलाई nepallivenews@gmail.com मा

पठाउनु होला।

सामाग्री श्रोत :

नेपाललाइभ

सिरहा। हुलाकी सडकअन्तर्गत सिरहा र धनुषा जोड्ने कमला नदीको काठेपुल बाढीले बगाएपछि आवागमनमा समस्या भएको छ। आज बिहान आएको बाढीले पुल बगाएको हो।

बाँसबाट बनाइएको यही काठेपुलबाट दैनिक सयौँ मोटरसाइकल तथा स्थानीयवासी ओहोरदोहोर गर्ने गरेका थिए। करिब १३ वर्षदेखि यहाँ निर्माणाधीन पक्की पुल अझै अधुरो छ। यहाँ छ महिनाअघि सिरहा नगरपालिकाले करिब रु दुई लाख खर्चेर अस्थायी काठेपुल निर्माण गरेको थियो। नगरपालिका–६ का वडाध्यक्ष इन्द्रजित यादवले बाढीले उक्त पुल बगाएपछि आवागमनमा समस्या भएकोे बताए।

‘बाढीले काठको पुल बगाएपछि यहाँ आवागमन नै बन्द हुन पुगेको छ। पैदलयात्रीहरू भने पुल छेउमा रहेको भ¥याङबाट जोखिम मोल्दै आवतजावत गरिरहेका छन्’, वडाध्यक्ष यादवले भने, ‘हाल पानीको बहाव बढी रहेको र कम भएपछि अब के गर्ने भन्ने विषयमा छलफल गर्छौं।’

यहाँ विसं २०६८ जेठ ३१ बाट तीन वर्षमा सक्ने गरी चार सय ६९ दशमलव दुई मिटर लामो पुलको निर्माण सुरु भएको थियो। पटक–पटक म्याद थप गरेर १० वर्षमा निर्माणको अन्तिम काम भइरहेका बेला विसं २०७८ असारमा आएको सामान्य बाढीले पुल भासिन पुग्यो।

आगामी असार मसान्तसम्म सम्पन्न गर्ने गरी फेरि अन्तिम पटक म्याद थप गरिए पनि निर्माण कम्पनी ‘लुम्बिनी बिल्डर्स’ ले बीचमै काम छोडेको छ।

सामाग्री श्रोत :

काठमाडौं– वामपन्थी नेता प्रदीप नेपालको निधन भएको छ।

उपचारका क्रममा मंगलबार दिउँसो नेता नेपालको ७१ वर्षको उमेरमा निधन भएको अस्पताल उच्च स्रोतले जनाएको छ।

थापाथालीस्थित नर्भिक अस्पतालमा भर्ना भएका नेपाललाई आइसीयूमा राखेर उपचार हुँदै थियो।

नेकपा एमालेका नेता तथा पूर्व मन्त्री नेपाल लामो समयदेखि पार्किन्सन रोगबाट पीडित थिए। केही वर्षदेखि उनी राजनीतिक गतिविधिमा निष्क्रिय थिए।

सामाग्री श्रोत :

swasthyakhabar

काठमाडौँ । बजारमा मिस्ट्रल एआई (Mistral AI) नामक एउटा फ्रान्सेली कम्पनीको प्रवेश भएको छ, जसलाई ओपन एआई (OpenAI) को सम्भावित प्रतिस्पर्धी को रूपमा हेरिन्छ । यो कम्पनी फ्रान्सको सबैभन्दा आशालाग्दो प्रविधि स्टार्टअपहरूमध्ये एक हो । यद्यपि यसको विश्वव्यापी बजार हिस्सा तुलनात्मक रूपमा कम छ ।

त्यसो त मिस्ट्रल एआईको सुरुवात सन् २०२३ मा भएको हो । ‘फ्रन्टियर एआई (frontier AI) लाई सबैको हातमा पुर्याउनु’लाई यसले आफ्नो मुख्य लक्ष्य बताउने गरेको छ । यो कम्पनीले एआई क्षेत्रमा खुलापन (openness) को वकालत गर्छ ।

कम्पनीले ले च्याट (Le Chat) नामक एउटा एआई असिस्टेन्ट (सहायक) ल्याएको छ, जुन च्याटजीपीटीको विकल्प हो । ले च्याट आईओएस (iOS) र एन्ड्रोइड (Android) मोबाइल एप स्टोरमा उपलब्ध छ । मोबाइलमा सार्वजनिक भएको दुई हप्तामै यो एपको डाउनलोड १० लाख नाघेको थियो । फ्रान्समा आईओएस एप स्टोरको नि:शुल्क डाउनलोडतर्फ शीर्ष स्थानमा पुगेको यो एपलाई त्यहाँका राष्ट्रपति इमानुएल म्याक्रोनले डाउनलोड गर्न प्रोत्साहन समेत गरेका थिए ।

मिस्ट्रल एआईसँग अन्य एआई मोडेलहरू पनि छन् । जसमा मुख्य लार्ज ल्याङ्ग्वेज मोडल- मिस्ट्रल लार्ज २ (Mistral Large 2), मल्टिमोडल मोडेल – पिक्स्ट्रल लार्ज (Pixtral Large), कोडका लागि जेनेरेटिभ एआई – कोडस्ट्रल (Codestral), फोन जस्ता साना डिभाइसका लागि अप्टिमाइज गरिएको – ले मिनिस्ट्रो (Les Ministraux), र अरबी भाषामा केन्द्रित मिस्ट्रल साबा (Mistral Saba) रहेका छन् । मार्च २०२५ मा कम्पनीले मिस्ट्रल ओसीआर (Mistral OCR) नामक एपीआई (API) ल्यायो, जसले पीडीएफ फाइललाई टेक्स्टमा बदल्न मद्दत गर्छ ।

मिस्ट्रल एआईका तीन जना संस्थापक छन्, सीईओ आर्थर मेन्स्च, सीटीओ टिमोथी लाक्रोइक्स र प्रमुख वैज्ञानिक अधिकारी गिलौम लाम्पल । आर्थर गुगलको डिपमाइन्ड (Google DeepMind) मा काम गर्थे भने टिमोथी र गिलौम मेटा (Meta) मेटाका पूर्व कर्मचारी हुन् ।

कम्पनीका सबै मोडेलहरू ओपन सोर्स होइनन् । यसका केही प्रमुख मोडेलहरूको प्रयोग व्यावसायिक कामका लागि खुला गरिएको छैन । तर निःशुल्क मोडेलहरूको लागि अपाचे २.० लाइसेन्स (Apache 2.0 license) अन्तर्गत एक्सेस दिइएको छ । यसले सन् २०२४ जुलाईमा एनभिडिया (Nvidia) सँगको सहकार्यमा मिस्ट्रल निमो (Mistral NeMo) नामक एउटा रिसर्च मोडेललाई ओपन सोर्स गरेको थियो ।

मिस्ट्रल एआईलेले च्याटको सशुल्क योजनाहरू (paid tiers) बाट आम्दानी गर्ने योजना बनाएको छ । फेब्रुअरी २०२५ मा ल्याइएको ले च्याटको प्रो (Pro) को मासिक शुल्क १४.९९ डलर छ । यसका प्रिमियर मोडेलहरूलाई एपीआई (API) को रूपमा बिक्री गरिन्छ, जहाँ प्रयोगको आधारमा शुल्क लाग्छ । कम्पनीले आफ्ना रणनीतिक साझेदारबाट पनि आम्दानी गर्छ । हाल कम्पनीको आम्दानी आठ अङ्क अर्थात करोड डलरमा रहेको बताइएको छ ।

कम्पनीले कतिपय महत्वपूर्ण साझेदारीहरू गरेको छ । फेब्रुअरी २०२४ मा माइक्रोसफ्ट भएको सम्झौतामा एजुर (Azure) प्लेटफर्ममार्फत मिस्ट्रलका मोडेलहरू वितरण गर्ने र १ करोड ५० लाख युरो (करिब एक करोड ६३ लाख डलर) लगानी गर्ने योजना समावेश थियो । अन्य साझेदारहरूमा समाचार एजेन्सी एजेन्स फ्रान्स-प्रेस (AFP), फ्रान्सको सेना र रोजगार एजेन्सी, सिपिङ कम्पनी – सीएमए (CMA), जर्मन रक्षा प्रविधि स्टार्टअप – हेल्सिङ (Helsing), आईबीएम (IBM), ओरेन्ज (Orange) र स्टेलान्टिस (Stellantis) रहेका छन् ।

मिस्ट्रल एआईले छोटो समयमा नै ठुलो पुँजी जुटाएको छ । सन् २०२५ को फेब्रुअरीसम्ममा यसले करिब १ अर्ब युरो (लगभग १ अर्ब ४ करोड अमेरिकी डलर) पुँजी जुटाएको छ । सन् २०२४ जुनमा ६० करोड युरो (करिब ६४ करोड डलर) को लगानी सङ्कलनबाट यो कम्पनीको मूल्याङ्कन ६ अर्ब डलर पुर्याएको थियो ।

गत जनवरीमा सीईओ आर्थर मेन्स्चले कम्पनीको आईपीओ ल्याउने योजना रहेको बताएका थिए । मिस्ट्रल एआईले ठुलो लगानी जुटाएको र महत्त्वपूर्ण उत्पादन तथा साझेदारी गरेको देखिए तापनि ओपन एआई जस्ता स्थापित कम्पनीहरूसँग प्रतिस्पर्धा गर्ने चुनौतीको सामना गरिरहेको छ । साथै, उसले आफूलाई ‘विश्वको सबैभन्दा हरित र अग्रणी स्वतन्त्र एआई ल्याब’ को रूपमा परिभाषित समेत गरेको छ । त्यसलाई पनि कायम राख्नुपर्ने चुनौती कम्पनीसँग छ ।

पछिल्लो अध्यावधिक: बैशाख २३, २०८२ २०:१५

सामाग्री श्रोत :

टेक पाना

काठमाडौँ–उपप्रधानमन्त्री एवं शहरी विकासमन्त्री प्रकाशमान सिंहले समाजलाई सत्यको मार्गदर्शन गराउने ज्ञानलाई आत्मसात् गर्नुपर्ने बताएका छन्।

नागार्जुन नगरपालिकाको रामकोटमा निर्माणाधीन बद्रीनारायण धाममा आयोजित कार्यक्रममा उनले एउटा कानले सुन्ने र अर्को कानले विर्सने प्रवृत्ति बढेको बताएका हुन्।

समाजलाई पवित्र बनाउँदै असत्यको बाटोबाट समाजलाई सत्यको बाटोमा लैजान यस्ता धार्मिक कार्यक्रमले सहयोग पुग्ने उनले विश्वास गरे।

“समाजलाई सत्यको बाटोमा लैजान धार्मिक कार्यक्रममा हुने प्रवचनका कुरालाई आत्मसात गरौँ,” उनले भने,“जसले मेहनत गर्छ। मेहनतको फलको आनन्द प्राप्ति बेग्लै किसिमको हुन्छ।”

समाजलाई सत्य र पवित्रताको बाटोमा अगाडि बढाउन सेवाभावले समर्पित व्यक्तिको समाजले मूल्याङ्कन गर्न सक्नुपर्ने उनले बताए। उनले बद्रीनारायण धामको पूर्वाधार विकासमा सरकारले सहयोग गर्ने प्रतिबद्धता जनाए।

धाम निर्माण समितिका अध्यक्ष दीनबन्धु पोखरेलले धामलाई धार्मिक पर्यटनको गन्तव्यका रूपमा विकास गर्ने लक्ष्य रहेको जानकारी दिए।

नेपाललाइभमा प्रकाशित सामग्रीबारे कुनै गुनासो,

सूचना तथा सुझाव भए हामीलाई nepallivenews@gmail.com मा

पठाउनु होला।

सामाग्री श्रोत :

नेपाललाइभ

काठमाडौं । काठमाडौंको नक्सालस्थित भाटभटेनी सुपरमार्केटबाट दुई लाखभन्दा बढीको सामान चोरी गर्ने एक व्यक्तिलाई प्रहरीले पक्राउ गरेको छ।

जिल्ला प्रहरी परिसर, काठमाडौंका अनुसार वैशाख २० गते काठमाडौं महानगरपालिका–५ मा रहेको भाटभटेनी सुपरमार्केटको ग्रोसरी डिपार्टमेन्टबाट उनले दुई लाख १७ हजार बराबरको सामग्री चोरी गरी फरार थिए।

चोरीमा संलग्न दोलखा बैतेश्वर गाउँपालिका–२ स्थायी घर भई हाल भक्तपुर, ठिमी बसोबास गर्ने ३७ वर्षीय बिमल श्रेष्ठलाई आइतबार ठिमीबाट नियन्त्रणमा लिइएको प्रहरीले जनाएको छ।

श्रेष्ठविरुद्ध काठमाडौं जिल्ला अदालतबाट पाँच दिनको म्याद थप गरी थप अनुसन्धान भइरहेको छ।

चोरी गरिएका सामग्रीमा महँगा ब्रान्डका मदिरा, चुरोट र ड्राइफ्रुट्स रहेका छन्। तीमध्ये ब्लु लेबल १ थान (रु. ३०,२६४), ग्लेण्डफिडिच १ थान (रु. १६,१९६), ओल्ड दरबार १ थान (रु. ४,७५५), सूर्य चुरोट ३० बण्डल (रु. १०,२००), बदाम १५ केजी (रु. २८,७२५), पिस्ता ८०० ग्रामका १२ प्याक (रु. २३,१९६), काजु ९०० ग्रामका १० प्याक (रु. २०,२३०), स्याफ्रान २५ प्याक (रु. १३,७००) र फिस वेल ६ थान (रु. १९,५००) रहेका छन्। घटनाबारे थप अनुसन्धान गरिरहेको प्रहरीले जनाएको छ।

सामाग्री श्रोत :

काठमाडौं- स्वास्थ्य तथा जनसंख्या मन्त्री प्रदीप पौडेलले घोषणा गरेको रगत नजम्ने वंशाणुगत समस्या हेमोफिलिया रोगका बिरामीलाई वितरण गर्ने निःशुल्क औषधि नेपाल आएको छ।

समस्या परेका नागरिकलाई निःशुल्क औषधि उपब्ध गराउन स्वास्थ्य तथा जनसंख्या मन्त्रालय र विश्व हेमोफिलिया महासंघबीच गत फागुन ४ गते सम्झौता भएको थियो। सम्झौताअनुसारको औाषधी स्वास्थ्य सेवा विभागमा आइपुगेको र अब वितरण प्रक्रिया शुरु हुने व्यवस्थापन महाशाखा प्रमुख डा. पवनजंग रायमाझीले जानकारी दिए ।

‘५ प्रकारका औषधी आएको छ,’ उनले भने, ‘आवश्यकताअनुसार वितरण सूची तयार गरी अस्पतालमा पठाइनेछ।’

मन्त्रालयले संघीय राजधानी काठमाडौंका त्रिवि शिक्षण अस्पताल, वीर अस्पताल, कान्ति बाल अस्पताल तथा सिभिल अस्पतालमार्फत औषधी वितरण गर्ने भएको छ।

यसका अलावा सातै प्रदेशका अन्य थप १० प्रादेशिक अस्पतालहरुमा औषधि पुग्ने व्यवस्था मन्त्रालयले मिलाएको छ । गत माघ १० गते सरकारी अस्पतालमार्फत् यस्तो सुविधा उपलब्ध गराउने स्वास्थ्य तथा जनसंख्या मन्त्री प्रदीप पौडेलले निर्णय गरेका थिए ।

निकै महँगो औषधि अवश्यक पर्ने रोगको उपचारका लागि धेरै बिरामी तथा सरोकारवालामार्फत सरकारले आफैं व्यवस्था गर्न सरकारलाई आग्रह गर्दै आएका थिए।

त्यसअनुसार औषधि व्यवस्था विभागमा महासंघ र मन्त्रालयबीच यससम्बन्धी सम्झौता भए पछि वितरणको प्रक्रिया शुरु भएको हो।

अब महासंघबाट प्राप्त जटिल किसिमको वंशाणुगत तथा पछिसमेत देखिने यस रोगको उपचारका लागि पाँच प्रकारका औषधि मन्त्रालयले प्राप्त गरेको प्रवक्ता डा. प्रकाश बुढाथोकीले बताए।

विश्व स्वास्थ्य संगठनले नेपालमा पहिचान हुन नसकेका यस्ता करिब ५ हजार बिरामी रहेको अनुमान गरेको छ। २०७८ को जनगणनामा २.२ प्रतिशतमा अपांगता देखिएका मध्ये ०.८ मा हेमोफिलिया भएको हुनसक्ने अनुमान गरिएको छ।

सामाग्री श्रोत :

swasthyakhabar

काठमाडौँ । डोमेन नेम सिस्टमलाई छोटकरीमा डीएनएस भनेर चिनिन्छ । यो इन्टरनेटको एउटा फोनबुक हो, जसले वेबसाइटको नाम (जस्तै: youtube.com) लाई त्यसको आईपी एड्रेस (जस्तै: 142.250.190.46) मा बदल्छ । र, खोजेकै वेबसाइटको पेज खोल्न मद्दत गर्छ । अर्थात् हामीले देख्दा ‘youtube.com’ खुलेको देखे पनि वास्तवमा यो आईपी एड्रेस ‘142.250.190.46’ खुलेको हुन्छ ।

यसलाई अझ सामान्य अर्थमा बुझ्न मोबाइलको उदाहरण लिएर हेरौँ । मोबाइलमा सयौँ नम्बर हुन्छन् । सबैको नम्बर याद गर्न सम्भव पनि हुँदैन । कसको नम्बर कति हो भन्ने थाहा पाउन वा त्यो नम्बर सम्झिन हामी नम्बरसँगै उक्त व्यक्तिको नाम राखेर सेभ गर्छौँ । मानौँ तपाईँले ‘राम’ भन्ने मान्छेको नाम लेखेर उसको नम्बर सेभ गर्नु भयो । अब कल गर्नु परेको बेला तपाईँ उक्त नम्बरको साटो रामको नाम सम्झिनु हुन्छ ।

हो, त्यसरी नै डीएनएसले तपाईँ हामीलाई सम्झिन सजिलो हुने डोमेनका नामहरूलाई कम्प्युटरले बुझ्ने अङ्कमा रूपान्तरण गर्छ, जसलाई आईपी एड्रेस भनिन्छ । हामीले सयौँ वेबसाइट प्रयोग गरिरहेका हुन्छौँ, ती सबैको आईपी एड्रेस सम्झन सम्भव हुँदैन । तर, डीएनएसका कारणले हामीलाई केवल डोमेन नाम (जस्तै: facebook.com, techpana.com) मात्र सम्झिए पुग्छ । यसले इन्टरनेट प्रयोग सहज बनाएको छ, सबैको पहुँचमा पुर्याएको छ ।

यसरी सुरु भएको थियो डीएनएसको अवधारणा

सन् १९५० को दशकतिर विश्वभर एकअर्कासँग आबद्ध भएका कम्प्युटरको सङ्ख्या सयभन्दा कम थियो । अपरेटरहरूले डोमेन (वेबसाइट) र आईपी एड्रेसलाई कागजमा स्टिकी नोटको रूपमा लेखेर राख्थे । ताकी आवश्यक परेको खण्डमा उक्त नम्बरमार्फत सम्बन्धित साइटमा पुग्न सकियोस् ।

कम्प्युटरहरू सस्तो हुँदै गएपछि नेटवर्क पनि विस्तार हुँदै गयो । यसले गर्दा एक मात्र ‘HOSTS.TXT’ फाइलमा सबै डोमेन-आईपी जोडीहरू राख्न थालियो । यसलाई तत्कालीन स्टान्डफोर्ड रिसर्च इन्स्टिच्युट (अहिलेको एसआरआई इन्टरनेसनल) को नेटवर्क सूचना केन्द्र (एनआईसी) ले व्यवस्थापन गरेको थियो ।

यो सन् १९७० को दशकसम्म प्रभावकारी मानिएको थियो । तर, कम्प्युटर प्रयोगकर्तासँगै फाइलको साइज दिनप्रतिदिन ठुलो हुँदै जाँदा यसको व्यवस्थापन झन्झटिलो र जटिल बन्दै गयो । बारम्बार अपडेट गर्नुपर्ने, त्रुटिहरू सजिलै फैलिने र केन्द्रीय प्रणालीमा निर्भर रहनुपर्ने समस्याले नयाँ समाधानको माग गर्यो ।

यिनै समस्यालाई समाधान गर्न सन् १९८३ मा पल मोकापेट्रिस (Paul Mockapetris) ले कम्प्युटर वैज्ञानिक जोन पोस्टेल (Jon Postel) को निर्देशनमा साउथर्न क्यालिफोर्निया विश्वविद्यालयको सूचना विज्ञान संस्थानमा डीएनएसको विकास गरे ।

डीएनएसको सुरुवाती विवरण आरएफसी ८८२ र आरएफसी ८८३ नोभेम्बर १९८३ मा प्रकाशित भए । पछि यो प्रणालीलाई सुधार गर्दै आरएफसी ९७३ (जनवरी १९८६) र त्यसपछि आरएफसी १०३४ तथा आरएफसी १०३५ (नोभेम्बर १९८७) प्रकाशित गरियो । यी आज पनि डीएनएस प्रणालीका आधारभूत दस्तावेज मानिन्छन् ।

वितरित प्रणाली (Distributed System) को रूपमा डीएनएस विकास भएसँगै अब सबै डोमेन-आईपी जोडी एउटै फाइलमा राख्ने र अपडेट गर्नुपर्ने आवश्यकता हट्यो । यसको सट्टा डीएनएस सर्भरहरूबिच स्वचालित रूपमा समन्वय हुन थाल्यो । यसले गर्दा प्रणाली बढी लचिलो, प्रभावकारी हुनुका साथै मापन योग्य बन्यो ।

डीएनएसको संरचना

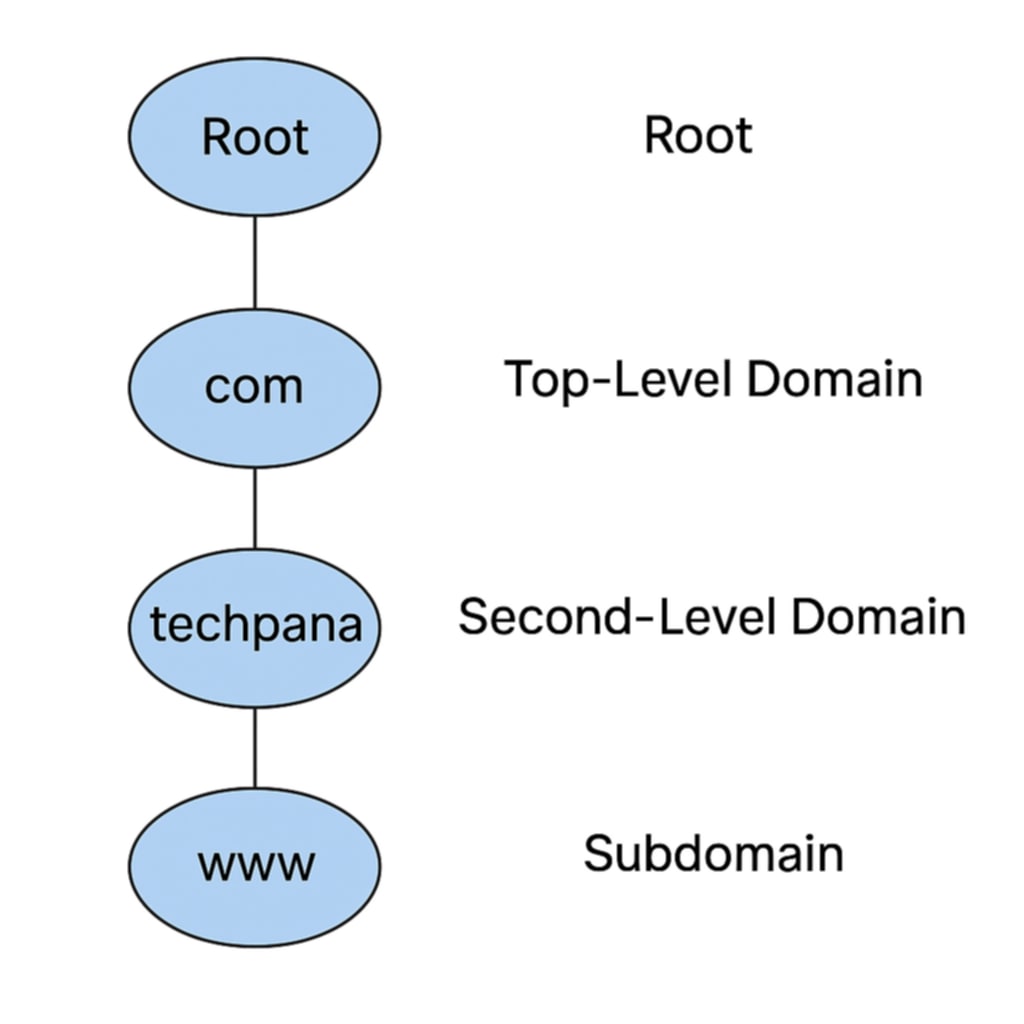

डीएनएसले काम गर्न तहगत (Hierarchical) र वितरित (Distributed) संरचना अपनाउँछ । तहगत संरचना भनेको कुनै पनि कुरालाई तह-तहमा वा श्रेणीबद्ध रूपमा मिलाउनु हो । डीएनएसमा डोमेन नामहरूलाई पनि यसैगरी विभिन्न तहमा बाँडिएको हुन्छ । डोमेन नामको अन्तिम भाग सबैभन्दा माथिल्लो तहमा पर्छ ।

सबैभन्दा माथिल्लो तहलाई ‘रूट’ भनिन्छ । यहाँनिर ध्यान दिनुपर्ने कुरा के छ भने रूट लेभल डोमेनको कुनै नाम हुँदैन । साधारणतया यसको नामलाई शून्य अथवा खाली स्ट्रिङ (टेक्ट तथा डेटालाई प्रतिनिधित्व गराउन प्रयोग गरिने अङ्क, अक्षर र चिन्हहरू मिलाएर बनाइएको संरचना-“”) को रूपमा बुझ्न सकिन्छ ।

त्यसपछि टप-लेभल डोमेन (TLD) जस्तै .com, .org, .np आउँछन् । अनि सेकेन्ड-लेभल डोमेन (SLD) जस्तै google, wikipedia, techpana आउँछन् । र, त्यसभन्दा तल सबडोमेन जस्तै www, mail आउन सक्छन् ।

डीएनएसको पदानुक्रमिक संरचना बुझ्न ‘www/mail.google.com’ भन्ने डोमेन नामलाई उदाहरणको रूपमा हेरौँ । यसको तहगत संरचना यस्तो हुन्छ:

-

“” (रूट) – सबैभन्दा माथि

-

.com (TLD) – रूटभन्दा तल

-

techpana (SLD) – .com भन्दा तल

-

mail/www (Subdomain) – techpana.com भन्दा तल

तपाईँले डोमेन नामको ठेगाना खोज्नु भयो भने डीएनएस प्रणालीले यही तहगत बाटो पछ्याउँछ । त्यसमा सबैभन्दा पहिले रूट सर्भरलाई सोध्छ, त्यसपछि .com सर्भरलाई अनि google.com को सर्भरलाई, र अन्त्यमा www.google.com को सही ठेगाना पत्ता लगाउँछ । यसले गर्दा खोज्ने प्रक्रिया व्यवस्थित हुन्छ ।

अब वितरित संरचनाबारे बुझौँ । वितरित भनेको कुनै पनि जानकारी वा कामलाई एउटै ठाउँमा मात्र नराखी धेरै ठाउँमा बाँडेर राख्नु हो । यसलाई हामी एउटा ठुलो पुस्तकालयको सट्टा सहरभर छरिएका साना-साना धेरै पुस्तकालयहरूसँग तुलना गर्न सक्छौँ । यदि संसारका सबै पुस्तक एउटै ठाउँमा भए सबैले एकै पटक प्रयोग गर्न गाह्रो हुन्छ र त्यो भवन भत्किएमा सबै जानकारी नष्ट हुन्छ । तर धेरै ठाउँमा बाँडेर राखेमा यो समस्या हुँदैन ।

त्यसैले डीएनएसमा पनि वितरित संरचना प्रयोग गरिन्छ । यसमा सबैभन्दा पहिले डीएनएसको जानकारी (कुन नामको आईपी ठेगाना के हो भन्ने कुरा) एउटै विशाल कम्प्युटरमा राखिएको हुँदैन । बरु यो जानकारी संसारभर छरिएका हजारौँ डीएनएस सर्भरहरू (जसलाई नेम सर्भर भनिन्छ) मा बाँडिएको हुन्छ । हरेक सर्भरले डीएनएसको सम्पूर्ण जानकारी नभई त्यसको निश्चित भागको जानकारी मात्र राख्छ ।

यसमा रूट सर्भरहरूलाई .com, .org, .np जस्ता टप लेभल डोमेनहरूको जानकारी कुन सर्भरले राख्छ भन्ने थाहा हुन्छ । .com टप लेभल डोमेनको जानकारी राख्ने सर्भरलाई ‘google.com’, ‘facebook.com’, ‘youtube.com’ जस्ता हजारौँ सेकेन्ड लेभल डोमेनको जानकारी कुन-कुन सर्भरले राख्छन् भन्ने थाहा हुन्छ । र ‘google.com’ को जानकारी राख्ने सर्भरलाई बल्ल www.google.com, mail.google.com, drive.google.com आदिको सही आईपी एड्रेस थाहा हुन्छ । यसरी जानकारी विभिन्न सर्भरहरूमा तहगत रूपमा बाँडेर राखिएको हुन्छ ।

यीनै तहगत र वितरित संरचनाले विभिन्न तहमा काम गर्ने सर्भरहरूको सहयोगमा डोमेन नेमलाई IP ठेगानामा अनुवाद गर्छ । ती विभिन्न तह यस प्रकार छन्:

१. स्टब रिजल्भर (Stub Resolver)

यो तपाईँको कम्प्युटर वा मोबाइल डिभाइसमा हुन्छ । जब तपाईँ ब्राउजरमा कुनै डोमेन नाम टाइप गर्नुहुन्छ, क्वेरी(query) यहीँबाट सुरु हुन्छ ।

२. रिकर्सिभ रिजल्भर (Recursive Resolver)

यो तपाईँको इन्टरनेट सेवा प्रदायक (ISP) वा कुनै पब्लिक डीएनएस (जस्तै: Google को 8.8.8.8) ले प्रदान गर्छ । यसले डीएनएस क्वेरी समाधान गर्न Root → TLD → Authoritative सर्भरसम्म यात्रा गर्छ ।

३. रूट सर्भर (Root Server)

‘रूट सर्भर’ डीएनएसको सबैभन्दा माथिल्लो तहको सर्भर हो, जसले “” डोमेनलाई प्रतिनिधित्व गर्छ । विश्वभर १३ ओटा रूट सर्भरहरू छन् ।

४. टप लेभल डोमेन सर्भर (Top-Level Domain Server)

.com, .org, .np आदि टप-लेभल डोमेनहरूको जानकारी राख्ने सर्भर हुन् ।

उदाहरणका लागि, .np डोमेनको लागि मर्कन्टाइल कम्युनिकेसन जिम्मेवार छ ।

५. अथोरिटेटिभ सर्भर (Authoritative Server)

अथोरिटेटिभ डीएनएस सर्भरले कुनै डोमेनको लागि आधिकारिक र अन्तिम आईपी ठेगाना प्रदान गर्ने काम गर्छ । डीएनएस क्वेरीहरू विभिन्न चरण हुँदै अघि बढ्दा अन्तिममा सो डोमेनसँग सम्बन्धित अथोरिटेटिभ सर्भरसम्म पुग्छ । जसले त्यस डोमेनको बारेमा प्रमाणित जानकारी राखेको हुन्छ ।

उदाहरणका लागि यदि प्रयोगकर्ताले आफ्नो ब्राउजरमा ‘techpana.com’ टाइप गरे भने सो अनुरोध डीएनएस प्रणाली हुँदै ‘techpana.com’ को अथोरिटेटिभ डीएनएस सर्भरसम्म पुग्छ । त्यहाँबाट सो डोमेनको वास्तविक आईपी ठेगाना प्राप्त हुन्छ । त्यसैलाई ब्राउजरले वेबसाइट खोल्न प्रयोग गर्छ ।

संक्षेपमा अथोरिटेटिभ सर्भरले नै ‘यो डोमेन कुन आईपी ठेगानाको हो’ भन्ने कुरा विश्वसनीय रूपमा प्रमाणित गर्छ ।

डीएनएस क्वेरी (Query) प्रक्रिया

जब तपाईँ ब्राउजरमा ‘www.techpana.com’ टाइप गर्नुहुन्छ, तब सुरुमा स्टब रिजल्भर (Stub Resolver) र स्थानीय डीएनएस क्याश चेक गर्छ । तपाईँको कम्प्युटरले पहिलो चरणमा आफ्नै डीएनएस क्याशमा www.techpana.com को आईपी ठेगाना खोज्छ । यदि क्याशमा आईपी ठेगाना भेटियो भने: ब्राउजरले तुरुन्तै उक्त आईपी प्रयोग गरेर वेबसाइट लोड गर्छ । तर क्याशमा आईपी ठेगाना भेटिएन भने डीएनएस क्वेरी एक ‘Recursive’ डीएनएस ‘Resolver’ (उदाहरण: आईएसपीको डीएनएस आईपी अथवा गुगल डीएनएस 8.8.8.8)) मा पठाइन्छ ।

Resolver ले आफ्नो क्याशमा www.techpana.com सम्बन्धी जानकारी खोज्छ । यदि ‘Resolver’ को क्याशमा आईपी ठेगाना भेटियो भने सो आईपी ठेगाना तपाईँको कम्प्युटरमा पठाइदिन्छ । यदि Resolver को क्याशमा पनि फेला परेन भने: Resolver ले पूर्ण डीएनएस Resolution प्रक्रिया सुरु गर्छ ।

डीएनएस ‘Resolution’ प्रक्रियामा Resolver ले Root Server सँग सोध्छ: “.com को डीएनएस Server कहाँ छ ?” Root Server ले .com ‘TLD’ सर्भरको ठेगाना फर्काउँछ । त्यसपछि Resolver ले .com ‘TLD’ सर्भरलाई सोध्छ: “techpana.com को Authoritative Server कहाँ छ ?” TLD सर्भरले techpana.com को Authoritative डीएनएस Server को ठेगाना फर्काउँछ ।

Resolver ले Authoritative Server सँग सोध्छ, “www.techpana.com को IP ठेगाना के हो ?” Server ले सही आईपी ठेगाना पठाउँछ ।

त्यसपछि प्राप्त आईपी ठेगाना TTL (Time To Live) अनुसार ‘Resolver’ को क्याशमा केही समयको लागि सुरक्षित गरिन्छ । Resolver ले सो आईपी ठेगाना तपाईँको कम्प्युटरमा फर्काउँछ । ब्राउजरले उक्त आईपी प्रयोग गरेर ‘www.techpana.com’ वेबसाइट लोड गर्छ ।

यो प्रक्रिया निकै लामो जस्तो देखिए पनि केही मिलिसेकेन्ड वा सेकेन्डमै सम्पन्न हुन्छ । साथै बारम्बार पहुँच गरिने डोमेनको क्याशिङ पनि गरिन्छ । आईडीएन (Internationalized Domain Name) को प्रयोगले अङ्ग्रेजी बाहेकका भाषामा पनि डोमेन नाम प्रयोग गर्न सकिन्छ । जसलाई ‘ASCII’ मा रूपान्तरण गर्न “Punycode” प्रयोग गरिन्छ । जस्तै: गृहमंत्रालय.सरकार.भारत/hi

डीएनएस डेलिगेसन

डीएनएस डिलिगेसब (Delegation) भन्नाले कुनै मुख्य डोमेनको सबडोमेनहरूको डीएनएस व्यवस्थापन अर्को डीएनएस सर्भर वा संस्थालाई सजग रूपमा जिम्मा दिने प्रक्रिया हो । यसले डीएनएस व्यवस्थापनलाई विभाजन गर्न, लोड घटाउन र पृथक् टिमहरू/सेवा प्रदायकहरूद्वारा स्वतन्त्र व्यवस्थापन गर्न सहयोग पुर्याउँछ ।

उदाहरणका लागि google.com को डीएनएस व्यवस्थापन गुगलका मुख्य ‘authoritative’ डीएनएस सर्भरहरूले गर्छन् । तर, जब प्रयोगकर्ताले mail.google.com (जिमेल सेवा) खोल्छ, त्यो एक फरक सेवा भएकाले यसको डीएनएस व्यवस्थापनलाई गुगलले आफ्नै फरक सर्भरहरूमा डेलिगेसन गरेर छुट्टै ह्यान्डल गर्छ ।

अर्थात्, google.com को authoritative सर्भरले mail.google.com को लागि भन्छ, “यो सबडोमेनको आईपी ठेगाना चाहिएमा यी डीएनएस सर्भरहरू (जस्तै ns1.google.com, ns2.google.com) सँग सोध्नुहोस् ।” यसरी डीएनएस डेलिगेसनको माध्यमबाट ठुला सेवा प्रदायकको आन्तरिक व्यवस्थापन सजिलो बनाइएको हुन्छ । .np (नेपालको TLD) ले .gov.np को जिम्मेवारी सरकारी संस्थालाई (IDMC) सुम्पेको छ ।

डीएनएस जोन

डीएनएस जोन भन्नाले डीएनएसको त्यो भाग हो, जुन एउटै अथोरिटेटिभ सर्भरले व्यवस्थापन गर्छ । र जब डीएनएस मा एड्मिन अधिकार बाँडिन्छ (delegation), त्यहाँ जोन कट (zone cut) हुन्छ । डोमेन भनेको नामको पूरै संरचना हो (जस्तै: google.com) जबकि जोन भनेको त्यो भाग हो, जुन एउटै सर्भरले हेर्छ (जस्तै: google.com को मुख्य जोन) ।

उदाहरणका लागि google.com को सर्भरले docs.google.com र drive.google.com आफैँ व्यवस्थापन गर्न सक्छ । तर यदि mail.google.com को डीएनएस अधिकार ‘G Suite’ सर्भरलाई दिइएको छ भने त्यो जोन कटको उदाहरण हो, जहाँ mail.google.com सम्बन्धित सबै क्वेरीहरू अब ‘G Suite’ को डीएनएस सर्भरले समाधान गर्छ ।

डीएनएस र आईक्यान (ICANN) को भूमिका

आईक्यान अर्थात् Internet Corporation for Assigned Names and Numbers ले विश्वव्यापी डोमेन नेम प्रणाली (डीएनएस) को समन्वय गर्छ, रुट जोन र टप लेभल डोमेन (TLD) को व्यवस्थापन गर्छ । त्यसका साथै डोमेन रजिस्ट्रारहरूलाई मान्यता दिन्छ र बहु-सरोकारवाला मोडेलमार्फत डीएनएस नीतिहरू तयार गर्छ । यसले ‘IANA’ (Internet Assigned Numbers Authority) का काम सम्पन्न गर्छ, आईपी ठेगाना वितरण गर्छ र ‘डीएनएस सेक’ मार्फत डीएनएस सुरक्षालाई सपोर्ट गर्छ । यसले गर्दा स्थिर, सुरक्षित र अन्तरक्रियात्मक इन्टरनेट सुनिश्चित हुन्छ ।

‘डीएनएस सेक’ भनेको के हो ?

‘डीएनएस सेक’ (Domain Name System Security Extensions) भनेको डीएनएसमा सुरक्षा थप्ने प्रविधि हो । यसले डीएनएसबाट प्राप्त गरिएको जानकारी साँचो हो वा होइन भन्ने प्रमाणित गर्छ । अर्थात् डेटा बिचमै परिवर्तन गरिएको छैन भन्ने कुराको सुनिश्चित गर्छ ।

साधारण डीएनएस प्रणालीले तपाईँले टाइप गरेको डोमेन नाम (जस्तै techpana.com) लाई आईपी ठेगानामा अनुवाद गर्छ । तर यसले प्राप्त जानकारी सुरक्षित छ कि छैन भन्ने ग्यारेन्टी दिँदैन । यही कमजोरीका कारण डीएनएस स्पुफिङ (Spoofing) वा डीएनएस हाइज्याकिङ (Hijacking) जस्ता साइबर आक्रमण सम्भव हुन्छन्, जसमा प्रयोगकर्तालाई नक्कली वेबसाइटमा पठाइन्छ ।

सन् २०१९ मा विश्वभरका थुप्रै सरकारी निकाय, बैंक र निजी कम्पनी डीएनएस स्पुफिङको शिकार भएका थिए । यसमा विशेषगरी साइबर आक्रमणकारीले डीएनएस अभिलेख परिवर्तन गरेर प्रयोगकर्तालाई वास्तविक वेबसाइटको सट्टा नक्कली वेबसाइटमा पठाएका थिए ।

उदाहरणका लागि इजिप्ट, यूएई, र इरानका केही सरकारी वेबसाइटहरूको डीएनएस हाईज्याक गरेर प्रयोगकर्ताका लगइन विवरण (login credentials) चोरी गरिएको थियो । यी नक्कली वेबसाइट बिलकुलै वास्तविक जस्ता देखिने तर दुर्भावनापूर्ण नियतले बनाइएका थिए । यसले गर्दा प्रयोगकर्तालाई झुक्याउन सजिलो भयो । यस घटनाले डीएनएस प्रणालीमा प्रमाणिकता र इन्टिग्रिटीको महत्त्वलाई उजागर गर्यो र ‘डीएनएस सेक’ जस्ता सुरक्षात्मक उपाय आवश्यक छन् भन्ने संकेत गर्यो ।

‘डीएनएस सेक’को आवश्यकता

डेटाको इन्टिग्रिटी (Integrity) सुनिश्चित गर्न: ‘डीएनएस सेक’ ले डीएनएस प्रतिक्रियामा डिजिटल हस्ताक्षर (digital signature) थप्छ । जसले जानकारी सही सर्भरबाट आएको हो र त्यसमा कुनै छेडछाड भएको छैन भन्ने प्रमाणित गर्छ ।

डीएनएस स्पुफिङबाट बच्न: ‘डीएनएस सेक’ बिना आक्रमणकारीले नक्कली डीएनएस जानकारी पठाएर प्रयोगकर्तालाई गलत (वा हानिकारक) वेबसाइटमा पठाउन सक्छन् ।

डीएनएस प्रणालीमा विश्वास बढाउन: यो इन्टरनेटको आधारभूत संरचनालाई अझ सुरक्षित र भरपर्दो बनाउँछ ।

समग्रगमा ‘डीएनएस सेक’ इन्टरनेटको डीएनएस प्रणालीमा सुरक्षा थप्ने उपाय हो जसले हाम्रो अनलाइन गतिविधिलाई थप सुरक्षित बनाउँछ । नेपाल जस्तो देशमा पनि ‘.np’ टप लेभल डोमेनमा ‘डीएनएस सेक’ लाग गर्नुले राष्ट्रिय साइबर सुरक्षामा ठुलो योगदान पुर्याउन सक्छ ।

पछिल्लो अध्यावधिक: बैशाख २३, २०८२ १९:१९

सामाग्री श्रोत :

टेक पाना

सिरहा– हुलाकी सडकअन्तर्गत सिरहा र धनुषाको सीमामा अवस्थित कमला नदीको अस्थायी काठेपुल बाढीले बगाएको छ । सिरहा नगरपालिका-६ स्थित कमलामा रहेको काठेपुल मंगलबार बिहान आएको बाढीले बगाइदिएको हो ।

पुल बाढीले बगाएपछि हुलाकी सडकबाट आवागमन नै बन्द हुन पुगेको छ । पैदलयात्रीहरू भने पुल छेउमा रहेको भर्याङबाट जोखिम मोल्दै आवातजावत गरिरहेको वडाध्यक्ष इन्द्रजितकुमार यादवले बताए ।

अहिले नदीमा बाढी रहेको र पानी कम भएपछि के गर्ने भन्ने विषयमा सोच्ने उनको भनाइ छ । यो अस्थायी काठेपुल नगरपालिकाले ६ महिनाअघि करिब २ लाख रुपैयाँ खर्चेर निर्माण गरेको थियो ।

कमला नदीमा १३ वर्षअघि नै पुल निर्माण थालिए पनि अझै सम्पन्न भएको छैन । चार सय ६९.२ मिटर लामो पुलको काम २०६८ जेठ ३१ बाटै सुरु भएको थियो । तर, पटक-पटक म्याद थप भएर १० वर्षमा निर्माणको अन्तिम चरणमा पुगेको यो पुल २०७८ असार १७ मा सामान्य बाढी थेग्न नसकी भासिएको थियो ।

पुल भासिएपछि पुनः पुनर्निर्माण थालिए पनि अहिलेसम्म पुलको दुबै तर्फको पाया मात्र ठड्याइएको छ ।

नेपाललाइभमा प्रकाशित सामग्रीबारे कुनै गुनासो,

सूचना तथा सुझाव भए हामीलाई nepallivenews@gmail.com मा

पठाउनु होला।

सामाग्री श्रोत :

नेपाललाइभ